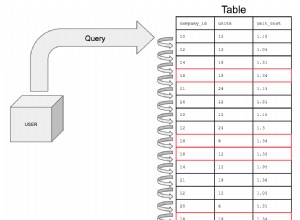

Използвайте подготвени оператори

Това, което правят, е първо да изпрати версия на заявката с заместители за данни. Запитването е проверено и подготвено. Ако сте успешни, можете да изпратите стойностите, които базата данни ще вмъкне безопасно в подготвената заявка.

Има три опции:

Разширението MySQLi

$stmt = $mysli->prepare('INSERT INTO costumer (costumer_ID, first_name, last_name, birth_date, adress, city, state, postal_code, country, phone, email_client,username, password, Credit_Card, Credit_CardType)

VALUES

(?, ?, ?, ?, ?, ?, ?, ?, ?, ?, ?, ?, ?, ?, ?');

$stmt->bindParam('issssssssssssss', $_POST['costumer_ID'], ..., $_POST['Credit_CardType']);

$stmt->execute();

Разширението на PDO

// use native prepared statements if supported

$pdo->setAttribute(PDO::ATTR_EMULATE_PREPARES, false);

$stmt = $pdo->prepare('INSERT INTO costumer (costumer_ID, first_name, last_name, birth_date, adress, city, state, postal_code, country, phone, email_client,username, password, Credit_Card, Credit_CardType)

VALUES

(?, ?, ?, ?, ?, ?, ?, ?, ?, ?, ?, ?, ?, ?, ?');

$stmt->bindParam(1, $_POST['costumer_ID'], PDO::PARAM_INT);

...

$stmt->bindParam(15, $_POST['Credit_CardType']);

$stmt->execute();

Необработени заявки чрез всяко разширение

Няма да давам пример, защото другите два метода са много по-добри.