По-конкретно, той се опитва да намери кои несистемни таблици имат колона, съдържаща email и изключва следните таблици:

BRIDE_PUB

BRIDE_TBL_PUB

CONTACT

CONTACT_TBL

GROOM_TBL

GROOM_TBL_PUB

ORDER_TBL

php121_users_deleted

SUBSCRIBER_LIST

USER_DELETED

USER_PROFILE_DELETED

За което предполагам, че нападателят вече знае.

Така че по същество те се опитват да откраднат вашите имейл адреси, за да ги продават като пощенски списъци (това е типично за атаките с инжектиране на SQL).

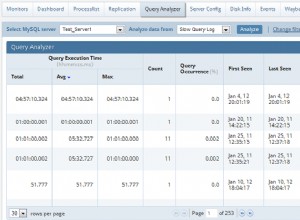

FYI, ето заявката, която използвах, за да видя низовете:

select

CAST(0x217e21 as varchar(99)),

CAST(0x696e666f726d6174696f6e5f736368656d61 as varchar(99)),

CAST(0x6d7973716c as varchar(99)),

CAST(0x25656d61696c25 as varchar(99)),

CAST(0x42524944455f54424c as varchar(99)),

CAST(0x42524944455f54424c5f505542 as varchar(99)),

CAST(0x434f4e54414354 as varchar(99)),

CAST(0x434f4e544143545f54424c as varchar(99)),

CAST(0x47524f4f4d5f54424c as varchar(99)),

CAST(0x47524f4f4d5f54424c5f505542 as varchar(99)),

CAST(0x4f524445525f54424c as varchar(99)),

CAST(0x7068703132315f75736572735f64656c65746564 as varchar(99)),

CAST(0x535542534352494245525f4c495354 as varchar(99)),

CAST(0x555345525f44454c45544544 as varchar(99)),

CAST(0x555345525f50524f46494c455f44454c45544544 as varchar(99))

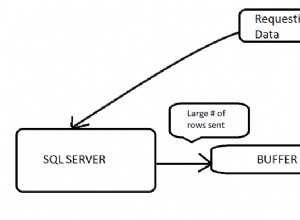

(Направих това на MS SQL Server, не съм сигурен дали синтаксисът е точно същият на MySql)